- 1. Свойства безопасности информации.

- Угрозы безопасности вычислительных систем.

- Модель защиты с полным перекрытием.

- Дерево угроз и модель нарушителя для удостоверяющего центра

- 1. Дерево угроз и модель нарушителя для удостоверяющего центра

- 2.

- 3. Удостоверяющий центр

- 4. Основные определения

- 5. Основные определения

- 6. Дерево угроз 1.1

- 7. Дерево угроз 1.2

- 8. Дерево угроз 2.0

- 9. Модель нарушителя

- 10. Модель нарушителя

- 11. Заключение

1. Свойства безопасности информации.

Конфиденциальность информации – свойство, позволяющее не давать права на доступ к информации или не раскрывать ее неполномочным лицам, логическим объектам или процессам.

Целостность информации – способность средства вычислительной техники или автоматизированной системы обеспечивать неизменность информации в условиях случайного и/или преднамеренного искажения (разрушения).

Доступность – свойство быть доступным и используемым по запросу со стороны уполномоченного логического объекта.

Угрозы безопасности вычислительных систем.

Угроза безопасности информации – это возможное происшествие, преднамеренное или нет, которое может оказать нежелательное воздействие на активы и ресурсы, связанные с этой вычислительной системой.

Относящиеся к нарушению конфиденциальности информации

Угроза заключается в том, что информация становится известной не полномочному на это лицу. Угроза раскрытия имеет место всегда, когда получен несанкционированный доступ к некоторой секретной информации, хранящейся в вычислительной системе или передаваемой от одной системы к другой, или установлен сам факт существования информации.

Относящиеся к нарушению целостности информации

Угроза включает в себя любую возможность несанкционированного изменения информации, хранящейся в вычислительной системе или передаваемой из одной системы в другую. Целостность информации может нарушиться как вследствие ее преднамеренного изменения нарушителем, так и в результате случайной ошибки. Сюда же относятся все проблемы связанные с модификацией программ и вопросы, связанные со степенью доверия к источнику, из которого были получены данные.

Относящиеся к нарушению доступности информации

Угроза нарушения доступности – возможность блокирования доступа к некоторому ресурсу вычислительной системы, которая может быть реализована в результате как умышленных действий нарушителя, так и совокупности случайных факторов. Блокирование может быть постоянным, так что запрашиваемый ресурс никогда не будет получен авторизованным пользователем, или оно может вызвать только задержку запрашиваемого ресурса, достаточно долгую для того, чтобы он стал бесполезным (в таких случаях говорят, что ресурс исчерпан).

Модель защиты с полным перекрытием.

Применение деревьев угроз для создания защищенных систем позволяет построить модель защиты с полным перекрытием.

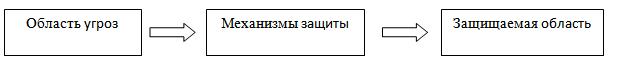

Рисунок показывает, что для построения модели защиты с полным перекрытием необходимо:

- Определить защищаемую область вычислительной системы

- Определить область угроз

- Выбрать механизмы защиты

Далее определяем защищаемую область. Есть разные способы. Корт предлагает использовать диаграммы потока данных и при этом игнорировать внутренние механизмы, а анализировать входной и соответствующий ему выходной поток данных в системе. Я так понимаю, что мы просто разбиваем всю систему на объекты, которые нам надо защищать.

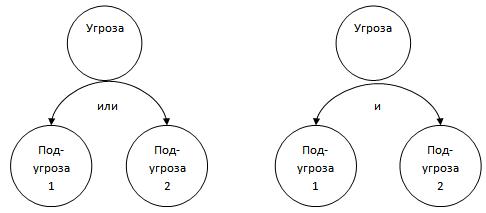

Далее определяем множество угроз. Для этого для каждого защищаемого объекта строим дерево угроз. Дерево угроз – просто способ перечисления угроз в системе, деревья угроз строятся путем разбиения угроз на подугрозы как показано на рисунке.

Соответственно это два типа деревьев угроз:

- Дизъюнктивные (Для угрозы надо осуществить или Подугрозу 1 или Подугрозу 2)

- Конъюнктивные (Для угрозы надо осуществить Подугрозу 1 и Подугрозу 2).

Ну вот. Дальше для каждой подугрозы создаем механизм защиты от нее. Собственно все.

Такие модели относятся к вероятностным моделям, т.к. с каждой подугрозой можно связать вероятность ее появления и еще величину ущерба в случае ее реализации. Таким образом основное преимущество таких моделей – возможность получения численной оценки эффективности защиты системы.

Источник

Дерево угроз и модель нарушителя для удостоверяющего центра

1. Дерево угроз и модель нарушителя для удостоверяющего центра

2.

Цель:

Практическое освоение базовых навыков работы в

Удостоверяющем центре.

Задачи:

• изучение нормативной документации в области ЭП и

регламентов работы УЦ;

• выполнение типовых задач УЦ;

• построение дерева угроз;

• построение модели нарушителя.

3. Удостоверяющий центр

Доверенная организация, которая имеет право выпускать сертификаты

электронной подписи юридическим и физическим лицам.

4. Основные определения

Угроза — возможность преднамеренного или случайного действия, которое

может привести к нарушениям безопасности хранимой или обрабатываемой

информации и программ.

Дерево угроз — иерархический способ представления угроз.

5. Основные определения

Нарушитель ИБ — это лицо, которое предприняло попытку выполнения

запрещенных операций по ошибке, незнанию или осознанно со злым

умыслом и использующее для этого различные возможности, методы и

средства.

Модель нарушителя — абстрактное (формализованное\неформализованное)

описание нарушителя правил разграничения доступа.

6. Дерево угроз 1.1

Внутренние

Человеческий

фактор

Обслуживающий

персонал

Пользователь

Потеря

токена

Случайное

получение

ПД

Угроза

конфиденциальности

Угроза

доступности

Программные

средства

Преднамеренные

Системы

жизнеобеспечения

Сетевое

обеспечение

Коммутатор

Неработоспособность

резервного

копирования.

Непреднамеренные

Угроза потери данных

Системы

энергоснабжения

(сбой, неисправность

ИБП)

Несанкционирован

ный доступ

Раскрытие или

модификация

информации

\алгоритмов

Разрушение

архивом

\систем

хранения

документов

Потеря

документов изза

неправильного

хранения

Случайное

удаление

по СТП

Сбой в

системе

хранения

документов

Вирус

Утечка

акустической

информации

по каналам

ПЭМИН

СПАМ

Внедрение

закладок

Системы

кондиционирования

низкая

(протечка, угроза

перегрева)

средняя

Системы водоснабжения

(протечка труб)

высокая

Маршрутиза

ция

НСД к КСПД

7. Дерево угроз 1.2

Внешние

Большое количество

неправомерных запросов

Отказ в обслуживании

При изменении времени на пк и без

доступа в интернет, не обновить CRL,

поэтому отозванный сертификат

является действующим

Природные катаклизмы

Потоп

Пожар

Технические

Перебои с электропитанием

Перебои с сетью интернет

НСД к КСПД

Угроза перехвата

сетевого трафика и его

анализ

8. Дерево угроз 2.0

Целостность

подмена сертификата

Подмена \внесение изменений

документа при передаче его на

подпись, невнимательность

подписавшего

Угрозы

Конфиденциальность

Кража

Подмена

доверенного субъекта

кража сертификата + ПИН, дает возможность выдать

себя за другого человека, если нет других

параметров аутентификации (например геоданные

или сетевые пар.)

Доступность

отказ в обслуживании

сервер УЦ не может

подтверждать\отзывать

сертификаты, перегрузка сервера

запросами

кража токена, материальный риск и нет

возможности вовремя подписать документ

Уязвимость в алгоритме

проверки подписи,

добавление в конце подписи

блока данных не влияет на

результат проверки

кража закрытого ключа от ЭЦП, отправка от имени

пользователя

кража сертификата + подбор ПИН,

задаётся при инициализации токена

изменение времени на сервере

NTP, к которому обращается УЦ для

синхронизации, сертификат

просрочен

ошибки

пользователей

Удаление

сертификата

неверный ПИН,

блокировка токена

отсутствие доступа

Угроза неправомерного/некорректного

использования интерфейса

взаимодействия с приложением,

например инициализация токена, через

ПО eToken PKI Client Pr

9. Модель нарушителя

Наименование

Тип нарушителя

Уничтожение

данных

Внесение

изменений в ПО

Продажа

конфид.

данных

Раскрытие

алгоритмов УЦ

Вывод из

эксплуатации

оборудования

Внесение

изменений в

данные

Дирекция

Внутренний

Высокая

Низкая

Средняя

Высокая

Средняя

Высокая

Администратор УЦ

Внутренний

Высокая

Низкая

Средняя

Высокая

Средняя

Высокая

Оператор УЦ

Внутренний

Высокая

Низкая

Средняя

Средняя

Средняя

Высокая

Программист, ТО

Внутренний

Высокая

Высокая

Средняя

Высокая

Высокая

Высокая

Администратор

безопасности

Внутренний

Средняя

Средняя

Средняя

Высокая

Средняя

Средняя

Практикант

Внутренний/

Внешний

Высокая

Низкая

Высокая

Низкая

Средняя

Низкая

Временный

сотрудник

Внутренний

Высокая

Низкая

Высокая

Средняя

Средняя

Средняя

Уборщица

Внутренний

Средняя

Низкая

Низкая

Низкая

Высокая

Низкая

Клиент

Внешний

Средняя

Низкая

Низкая

Низкая

Средняя

Низкая

10. Модель нарушителя

№

Модель нарушителя

Вид нарушителя

Тип по ФСТЭК

Группа

Тип по ФСБ

Возможные угрозы

1

Клиенты

Внешний

—

Н1

Физическое уничтожение данных или оборудование

2

Конкурирующие организации

Внешний

—

Н4

Несанкционированное получение и раскрытие конфиденциальной

информации

3

Практиканты

Внешний

—

Н1

4

Дирекция

Внутренний

Группа 5

Н3

Непреднамеренные, неосторожные или неквалифицированные

действия

Физическое уничтожение данных или оборудование. Раскрытие

полученной информации

Уничтожение\модификация данных, раскрытие конфиденциальной

информации УЦ

5

Администратор УЦ

Внутренний

Группа 5

Н3

Уничтожение\модификация данных

Выявление уязвимостей с целью их дальнейшей продажи и получения

финансовой выгоды

6

Оператор УЦ

Внутренний

Группа 5

Н3

Уничтожение\модификация данных

7

Программист ,ТО

Внутренний

Группа 7,8

Н4

8

Администратор безопасности

Внутренний

Группа 6

Н3

Внедрение дополнительных функциональных возможностей в

программное обеспечение или программно-технические средства на

этапе разработки.

Непреднамеренные, неосторожные или неквалифицированные

действия

Раскрытие конфиденциальной информации УЦ

Выявление уязвимостей с целью их дальнейшей продажи и получения

финансовой выгоды

9

Временный сотрудник

Внутренний

Группа 2

Н3

Неосторожные или неквалифицированные действия

Продажа конфиденциальной информации с целью получения

материальной выгоды

10

Уборщица

Внутренний

Группа 1

Н2

Ущерб оборудованию

11. Заключение

• приобретены навыки работы с нормативной документацией;

• изучена нормативная документация в области ЭП и регламенты

работы УЦ;

• построены и проанализированы деревья угроз, модель

нарушителя.

Источник