Глава 14. Интеллектуальные функции коммутаторов

1. Для какой цели используется алгоритм покрывающего дерева? Варианты ответов:

а) для автоматического построения связной топологии без петель;

б) для защиты мостов от широковещательного шторма;

в) для автоматического перехода на резервные связи при отказе узлов или основных линий связи сети.

2. Каждый ли коммутатор, участвующий в построении покрывающего дерева, имеет корневой порт?

3. Какой порт называется назначенным?

а) имеющий минимальное расстояние до корневого коммутатора среди всех портов, 1 которые подключены к данному сегменту;

6) имеющий минимальное расстояние до корневого коммутатора среди всех портов Щ данного коммутатора.

4. Может ли администратор влиять на выбор корневого коммутатора?

5. Каким образом коммутаторы решают, что выбор активной топологии завершен?

6 За счет каких усовершенствований протокол RSTP работает быстрее протокола STP?

а) применение более быстрых процессоров коммутаторов;

б) исключение тупиковых портов из процесса выбора корневых и назначенных портов;

в) выбор портов-дублеров для корневых и назначенных портов;

г) введение процедуры подтверждения новой роли назначенного порта.

7. Как взаимодействуют алгоритмы покрывающего дерева и агрегирования каналов?

8. В чем заключаются недостатки динамического способа выбора порта транка? Варианты ответов:

а) неравномерная загрузка портов транка;

б) нарушение порядка следования кадров, принадлежащих одному потоку;

в) возможность потери кадров.

9. Преимуществами разбиения локальной сети на VLAN являются:

а) локализация широковещательного трафика;

б) повышение безопасности сети;

в) улучшение управляемости сети;

г) уменьшение объема ручного конфигурирования коммутаторов.

10. Каким образом можно объединить несколько виртуальных локальных сетей? Варианты ответов:

а) приписать их к одному и тому же транку;

б) сделать какой-либо конечный узел членом объединяемых сетей VLAN;

в) объединить VLAN с помощью маршрутизатора.

11. Укажите способы образования VLAN:

в) группирование МАС-алресов;

г) использование тегов стандарта IEEE 802.1Q-

12. Почему группирование портов плохо работает в сети, построенной на иескольк

13. Можно ли одновременно использовать группирование портов и стандарт 1ЕЕ 802.1Q?

14. Должен ли алгоритм покрывающего дерева учитывать наличие в сети VLAN?

Глава 14

2. Нет, корневой мост не имеет корневых портов.

4. Да, администратор может влиять на выбор корневого коммутатора, задавая значения старших двух байтов идентификатора коммутаторов.

5. Выбор активной топологии завершается через определенное время.

10. Варианты б) и в).

12. Группирование портов плохо работает в сети, построенной на нескольких коммутаторах, из-за слишком больших накладных расходов: для соединения коммутаторов нужно использовать столько портов, сколько сетей VLAN существует в сети.

13. Да, можно одновременно использовать группирование портов и стандарт IEEE 802.1Q.

14. Да, алгоритм покрывающего дерева должен учитывать наличие в сети VLAN.

Источник

Вопросы:

1. Для какой цели используется алгоритм покрывающего дерева?

2. Дайте определение покрывающего дерева.

3. Какой порт коммутатора называется корневым?

4. Какой порт называется назначенным?

5. Каким образом измеряется расстояние между коммутаторами в STA?

6. Назовите три этапа построения активной топологии покрывающего дерева.

7. Каким образом выбирается корневой порт из нескольких претендентов, если расстояния до корневого коммутатора у них равны?

8. Может ли администратор влиять на выбор корневого коммутатора?

9. Каким образом коммутаторы решают, что выбор активной топологии завершен?

10. Что побуждает коммутатор начать процедуру поиска новой активной топологии?

11. В чем основной недостаток STA?

12. Чего позволяет добиться агрегирование каналов?

13. Как взаимодействуют алгоритм покрывающего дерева и агрегирование каналов?

14. В чем ограничения агрегирования каналов?

15. В чем отличие между односторонним и двусторонним транком?

16. По каким соображениям выбирает порт транка при передаче кадра?

17. Зачем учитывать принадлежность кадров к одному сеансу при использовании агрегированного канала?

18. Почему VLAN можно назвать доменом широковещательного трафика?

19. Каким образом можно объединить несколько виртуальных локальных сетей?

20. Назовите основные способы образования VLAN.

21. Почему группирование портов плохо работает в сети, построенной на нескольких коммутаторах?

22. Можно ли одновременно использовать группирование портов и стандарт IEEE802.1Q?

23. Какие механизмы обеспечения показателей QoS поддерживают коммутаторы локальных сетей?

24. На сколько классов рекомендует разделять трафик стандарт IEEE 802.1D-1998?

25. Перечислите ограничения сетей, построенных на основе коммутаторов.

26. В каких случаях целесообразнее выполнить агрегирование каналов, чем выбрать более скоростную версию технологии Ethernet?

27. Каким образом стандарт IEEE 802.1Q решает проблему построения VLAN на нескольких коммутаторах?

28. Должен ли алгоритм покрывающего дерева учитывать наличие в сети VLAN?

29. Что делать, если коммутаторы сети поддерживают меньшее количество очередей, чем существует классов трафика?

Лекция 15

15. Виртуальные локальные сети (vlan)

15.1 Назначение виртуальных сетей

Кроме своего основного назначения — повышения пропускной способности связей в сети — коммутатор позволяет локализовывать потоки информации в сети, а также контролировать эти потоки и управлять ими, используя пользовательские фильтры. Однако пользовательский фильтр может запретить передачи кадров только по конкретным адресам, а широковещательный трафик он передает всем сегментам сети. Так требует алгоритм работы моста, который реализован в коммутаторе, поэтому сети, созданные на основе мостов и коммутаторов иногда называют плоскими — из-за отсутствия барьеров на пути широковещательного трафика.

Технология виртуальных сетей (Virtual LAN, VLAN) позволяет преодолеть указанное ограничение. Виртуальной сетью называется группа узлов сети, трафик которой, в том числе и широковещательный, на канальном уровне полностью изолирован от других узлов сети. Это означает, что передача кадров между разными виртуальными сегментами на основании адреса канального уровня невозможна, независимо от типа адреса — уникального, группового или широковещательного. В то же время внутри виртуальной сети кадры передаются по технологии коммутации, то есть только на тот порт, который связан с адресом назначения кадра.

Говорят, что виртуальная сеть образует домен широковещательного трафика (broadcast domain), по аналогии с доменом коллизий, который образуется повторителями сетей Ethernet.

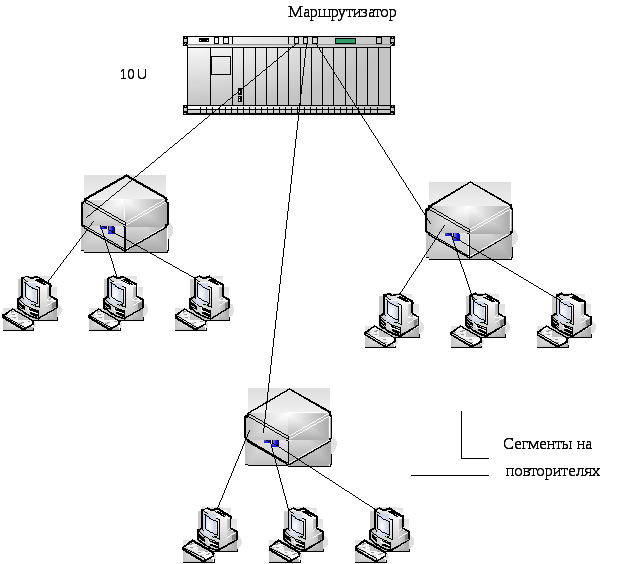

Назначение технологии виртуальных сетей состоит в облегчении процесса создания независимых сетей, которые затем должны связываться с помощью протоколов сетевого уровня. Для решения этой задачи до появления технологии виртуальных сетей использовались отдельные повторители, каждый из которых образовывал независимую сеть. Затем эти сети связывались маршрутизаторами в единую интерсеть (рисунок 15.1).

Рисунок. 15.1 Интерсеть, состоящая из сетей, построенных на основе повторителей.

При изменении состава сегментов (переход пользователя в другую сеть, дробление крупных сегментов) при таком подходе приходится производить физическую перекоммутацию разъемов на передних панелях повторителей или в кроссовых панелях, что не очень удобно в больших сетях — много физической работы, к тому же высока вероятность ошибки.

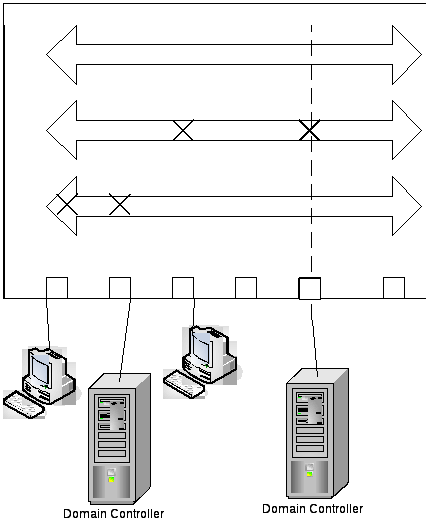

Поэтому для устранения необходимости физической перекоммутации узлов стали применять многосегментные повторители (рис. 15.2). В наиболее совершенных моделях таких повторителей приписывание отдельного порта к любому из внутренних сегментов производится программным путем, обычно с помощью удобного графического интерфейса. Примерами таких повторителей могут служить концентратор Distributed 5000 компании Bay Networks и концентратор PortSwitch компании 3Com. Программное приписывание порта сегменту часто называют статической или конфигурационной коммутацией.

Рисунок. 15.2 Многосегментный повторитель с конфигурационной коммутацией.

Однако решение задачи изменения состава сегментов с помощью повторителей накладывает некоторые ограничения на структуру сети — количество сегментов такого повторителя обычно невелико, поэтому выделить каждому узлу свой сегмент, как это можно сделать с помощью коммутатора, нереально. Поэтому сети, построенные на основе повторителей с конфигурационной коммутацией, по-прежнему основаны на разделении среды передачи данных между большим количеством узлов, и, следовательно, обладают гораздо меньшей производительностью по сравнению с сетями, построенными на основе коммутаторов.

При использовании технологии виртуальных сетей в коммутаторах одновременно решаются две задачи:

- повышение производительности в каждой из виртуальных сетей, так как коммутатор передает кадры в такой сети только узлу назначения;

- изоляция сетей друг от друга для управления правами доступа пользователей и создания защитных барьеров на пути широковещательных штормов.

Источник

Должен ли алгоритм покрывающего дерева учитывать наличие сети vlan

9. Кадр STM-1 может мультиплексировать 63 канала.

10. Кадр STM-1, если в нем уже мультиплексировано 15 каналов Е-1, может мультиплексировать 64 канала.

11. В кадре STM-1 используется три указателя, так как он может содержать три различных виртуальных контейнера уровня VC-3.

14. Защита MS-SPRing более эффективна, чем SNC-P, если трафик распределяется между мультиплексорами сети равномерно.

16. Нет, объединять контейнеры VC-3 за счет смежной конкатенации нельзя.

17. Да, составляющие контейнеры при виртуальной конкатенации можно передавать по разным маршрутам.

18. Да, пропускную способность соединения SDH можно изменить динамически, если в сети работает механизм LCAS.

19. Протокол GFP в режиме GFP-F не использует для выравнивания скоростей пустые кадры, потому что в этом режиме кадры полностью буферизуются.

20. И в сетях FDM, и в сетях DWDM используется частотное мультиплексирование.

22. В сетях DWDM регенераторы служат для устранения нелинейных искажений оптического сигнала.

23. Причиной ухудшения качества оптического сигнала является его хроматическая дисперсия.

24. Операция выравнивания выполняется, когда разница в принятых и переданных данных составляет 3 байта. Каждую секунду разница составляет 10-5 х 155 х 10+6 = 1550 бит, поэтому частота отрицательного выравнивания равна 1550/24 = 64,58 Гц.

5. Преамбула и начальный ограничитель кадра в стандарте Ethernet служат для входа приемника в побайтный и побитный синхронизм с передатчиком.

8. Скорость передачи пользовательских данных равна 9,597 Мбит/с.

11. Время равно 368 мс (детали см. на сайте www.olifer.co.uk).

18. Да, станция может передать кадр через точку доступа.

20. Режим PCF всегда имеет приоритет перед режимом DCF, поскольку межкадровый интервал в режиме PCF меньше, чем в DCF.

5. Записи таблицы продвижения имеют ограниченный срок жизни с целью динамического и автоматического отражения изменений топологии сети.

6. Нет, скорость продвижения не может превосходить скорость фильтрации.

11. Да, форматы кадров 10 Мбит/с Ethernet и Fast Ethernet совпадают.

11. \ кт. для воло1штю-онт11яегшж^о|тго1гргжтатт11ттт^

15. Цифра 4 говорит о том, что информация в каждом направлении передается с помощью четырех волн.

16. Нет, если только мультиплексор не имеет специальный порт 10GBase-WL.

2. Нет, корневой мост не имеет корневых портов.

4. Да, администратор может влиять на выбор корневого коммутатора, задавая значения старших двух байтов идентификатора коммутаторов.

5. Выбор активной топологии завершается через определенное время.

12. Группирование портов плохо работает в сети, построенной на нескольких коммутаторах, из-за слишком больших накладных расходов: для соединения коммутаторов нужно использовать столько портов, сколько сетей VLAN существует в сети.

13. Да, можно одновременно использовать группирование портов и стандарт IEEE 802.1Q.

14. Да, алгоритм покрывающего дерева должен учитывать наличие в сети VLAN.

1. Варианты а) и в). Идентификатор виртуального канала и МAC-адрес могут являться локальными (аппаратными) адресами интерфейсов, если соответствующие сети включены в составную IP-сеть в качестве подсетей.

2. Варианты а) и г). Детали см. на сайте www.olifer.co.uk.

4. Номер подсети 108.5.16.0. Для нумерации интерфейсов в данной сети может быть использовано 12 бит, то есть 4096 значений. Но так как двоичные значения, состоящие из одних нулей и одних единиц, зарезервированы, то в сети не может быть более 4094 узлов.

5. Об IP-адресах узлов ничего определенного сказать нельзя (детали см. на сайте www. olifer.co.uk).

7. Количество ARP-таблиц соответствует числу сетевых интерфейсов с назначенными IP-адресами.

9. При наличии DHCP-агентов достаточно одного DHCP-сервера.

10. Максимум можно организовать 16 385 подсетей. При этом маска должна иметь значение 255.255.255.252 (детали см. на сайте www.olifer.co.uk).

Источник