- Разработка политики безопасности предприятия, занимающегося разработкой программного обеспечения

- Ключевые слова

- Похожие статьи

- Программно-аппаратные средства защиты автоматизированных.

- Обеспечение информационной безопасности предприятия от.

- Технологии и методы обеспечения комплексной защиты.

- Алгоритм разработки и внедрения комплексной системы защиты.

- Современные проблемы в области информационной.

- Защита информации в информационных системах

- Методика контроля защищенности автоматизированной системы.

- Проблемы защиты информации в компьютерной сети

- Обеспечение безопасности на промышленных предприятиях

- 2.2.5. Анализ системы обеспечения информационной безопасности и защиты информации

- 2.2.6. Постановка задачи проектирования ис

- 2.2.6.1. Анализ путей решения имеющихся проблем

Разработка политики безопасности предприятия, занимающегося разработкой программного обеспечения

Дронов, Д. Р. Разработка политики безопасности предприятия, занимающегося разработкой программного обеспечения / Д. Р. Дронов. — Текст : непосредственный // Молодой ученый. — 2017. — № 13 (147). — С. 37-41. — URL: https://moluch.ru/archive/147/41237/ (дата обращения: 15.08.2023).

В статье рассмотрены различные подходы к разработке политики безопасности предприятия, занимающегося разработкой программного обеспечения, а также ключевые моменты создания политики безопасности.

Ключевые слова: информационная безопасность, политика безопасности, модель угроз, дерево угроз, информационная система

Важным шагом в обеспечении информационной безопасности предприятия является разработка политики безопасности (ПБ). В данной статье будет рассмотрен процесс создания ПБ для предприятия, связанного с разработкой и сопровождением программного обеспечения.

Для предприятий такого типа вопрос о создании ПБ является очень важным и актуальным. Это обусловлено тем, что продукция, выпускаемая подобным предприятием, зачастую носит уникальный и инновационный характер. Следовательно, для обеспечения информационной безопасности предприятия, необходимо обеспечить всестороннюю защиту разрабатываемого программного обеспечения, а также информации и данных, относящихся к нему, начиная непосредственно с разработки ПО и заканчивая его сопровождением после релиза. Необходимо соблюдение нормативно-правовых актов, таких как Конституция РФ, УК РФ, КоАП РФ, Доктрина информационной безопасности РФ, № 149-ФЗ «Об информации, информационных технологиях и о защите информации», № 98-ФЗ «О коммерческой тайне», нормативные документы ФСТЭК России и др. С этой целью и разрабатывается ПБ предприятия.

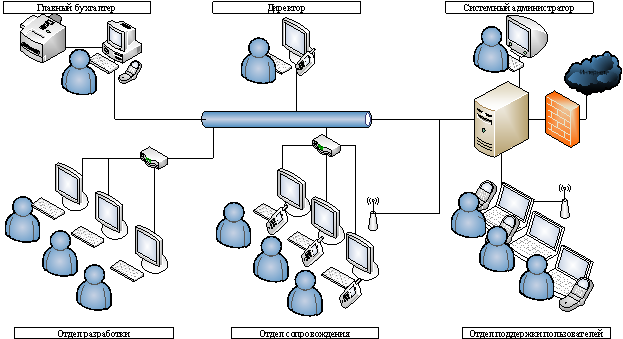

Для лучшего представления предприятия разработана типовая организационная структура, характерная для предприятия, занимающегося разработкой и сопровождением программного обеспечения (рисунок 1).

Рис. 1. Типовая архитектура ИС предприятия, занимающегося разработкой ПО

Однако стоит отметить, что архитектура ИС, носит общий и ознакомительный характер, и для каждого конкретного предприятия будет отличаться.

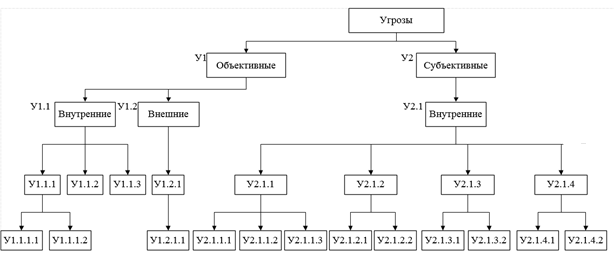

Для разработки ПБ предприятия данного типа необходимо определиться с набором возможных угроз и местом их реализации. В ходе исследования для решения данной задачи использовался классификатор ГОСТ Р 51275–2006 «Защита информации. Объект информатизации. Факторы, воздействующие на информацию. Общие положения» [1]. Построение дерева актуальных угроз выполнялось методом экспертного опроса. Результаты данной работы представлены на рисунке 2.

Рис. 2. Дерево актуальных угроз для предприятия, занимающегося разработкой ПО (обозначение данных угроз совпадает с представленными в таблице 1)

Модель построения системы защиты информации (СЗИ) предприятия «с полным перекрытием» позволяет создать систему защиты с учетом перекрытия всех актуальных угроз. Однако в данном случае возникнет вопрос об оптимизации СЗИ по критериям, обозначенным заказчиком. В таблице 1 представлены угрозы и перекрывающие их возможные механизмы защиты [2] для предприятия, занимающегося разработкой и сопровождение программного обеспечения.

Угрозы иперекрывающие их возможные механизмы защиты для предприятия, занимающегося разработкой исопровождение программного обеспечения

Обозначение угрозы

Наименование угрозы

Обозначение механизма

Механизм защиты

Передача сигналов по проводным линиям связи

Сохранение конфиденциальности данных

Передача сигналов в диапазоне радиоволн

Сохранение конфиденциальности данных

Дефекты, сбои и отказы, аварии ТС и систем ОИ

Дефекты, сбои и отказы ПО ОИ

Отчет о нарушениях в работе программного обеспечения

Сбои, отказы и аварии систем обеспечения ОИ

Разглашение защищаемой информации лицами, имеющими к ней право доступа, через копирование информации на незарегистрированный носитель информации

Мониторинг изменений, связанных с безопасностью

Записи аудита и регистрация

Разглашение защищаемой информации лицами, имеющими к ней право доступа, через передачу носителя информации лицам, не имеющим права доступа к ней

Мониторинг изменений, связанных с безопасностью

Управление носителями информации

Защита от передачи или хищения носителя

Разглашение защищаемой информации лицами, имеющими к ней право доступа, через утрату носителя информации

Процесс обеспечения исполнительской дисциплины

Неправомерные действия со стороны лиц, имеющих право доступа к защищаемой информации путем несанкционированного изменения информации

Политика управления доступом

Неправомерные действия со стороны лиц, имеющих право доступа к защищаемой информации путем копирования защищаемой информации

Политика управления доступом

НСД к информации путем подключения к техническим средствам и системам ОИ

Идентификация и аутентификация

НСД к информации путем хищения носителя защищаемой информации

Защита от передачи или хищения носителя

Ошибки обслуживающего персонала ОИ в эксплуатации ТС

Защитные меры для персонала, нанятого по контракту

Обучение и осведомленность о мерах безопасности

Ошибки обслуживающего персонала ОИ в эксплуатации программных средств

Отчет о нарушениях в работе программного обеспечения

Защитные меры для персонала, нанятого по контракту

Результаты выполненной работы позволили создать основной документ, на котором базируется информационная безопасность предприятия — ПБ. ПБ может быть представлена как в формальном, так и в неформальном виде.

Неформальная форма ПБ предприятия, занимающегося разработкой программного обеспечения, представляет собой систему взглядов на обеспечение ИБ предприятия в виде систематизированного изложения целей, задач, принципов и положений по организации процессов обеспечения и управления ИБ. Положения ПБ распространяются на все аспекты деятельности предприятия, тем или иным образом влияющие на ИБ.

В политике такого предприятия отражены следующие вопросы: цели и задачи ИБ; принципы обеспечения ПБ на предприятии; система управления ИБ; процессы обеспечения и управления ИБ; ответственность за нарушение ПБ; процедура пересмотра ПБ; перечень применимого законодательства.

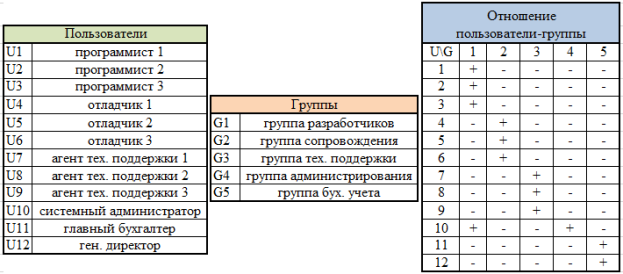

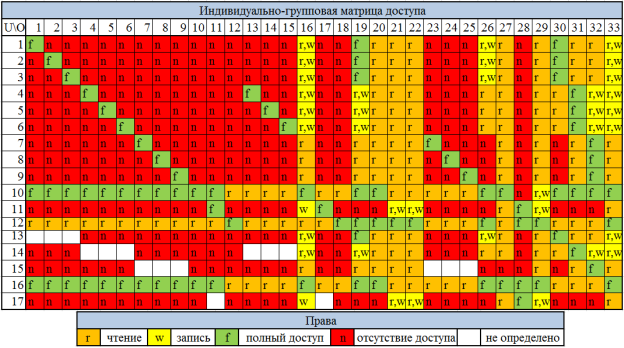

Для представления ПБ в формальном виде могут быть использованы различные модели. Для более подробного рассмотрения выбрана индивидуально-групповая модель ПБ ролевого типа, как наиболее распространенная.

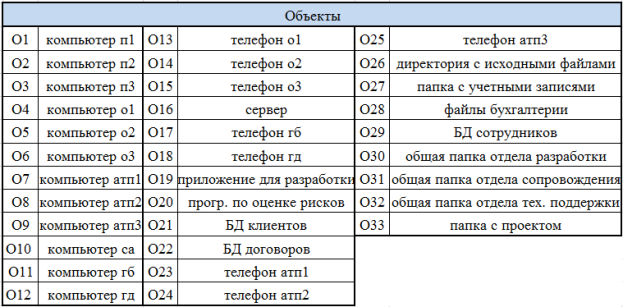

Данная модель на основе списков пользователей и групп пользователей (рис. 3), определяет права доступа к объектам информации и информатизации (рис. 4) на основании индивидуально-групповой матрицы доступа (рис. 5).

Рис. 5. Индивидуально-групповая матрица доступа

Предложенные модели политики безопасности являются крайне важной и необходимой составляющей в обеспечении безопасности предприятия. При этом, совместное использование формальной и неформальной ПБ позволят обеспечить информационную безопасность предприятия с наилучшим эффектом и повысить его конкурентоспособность.

- ГОСТ Р 51275–2006. Защита информации. Объект информатизации. Факторы, воздействующие на информацию [Текст]. — Взамен ГОСТ Р 51275–99; введ. с 2008–02–01. — М.: Стандартинформ, 2007.

- ГОСТ Р ИСО/МЭК ТО 27005–2010. Информационная технология. Методы и средства обеспечения безопасности. Менеджмент риска информационной безопасности [Текст]. — Взамен ГОСТ Р ИСО/МЭК ТО 13335–3-2007 и ГОСТ Р ИСО/МЭК ТО 13335–4-2007; введ. с 2011–12–01. — М.: Стандартинформ, 2011.

Основные термины (генерируются автоматически): программное обеспечение, защищаемая информация, предприятие, информационная безопасность предприятия, материальная защита, разработка, хищение носителя, возможный механизм защиты, индивидуально-групповая матрица, техническое обслуживание.

Ключевые слова

информационная безопасность, политика безопасности, модель угроз, дерево угроз, информационная система

Похожие статьи

Программно-аппаратные средства защиты автоматизированных.

Обеспечение информационной безопасности предприятия от несанкционированного доступа. Оптимизационный метод проведения сравнительного анализа средств защиты информации от несанкционированного доступа.

Обеспечение информационной безопасности предприятия от.

Информационную безопасность предприятия условно можно разделить на подсистемы: компьютерная безопасность, безопасность данных, безопасное программное обеспечение, безопасность коммуникаций (сети).

Технологии и методы обеспечения комплексной защиты.

Выбор программно-аппаратных средств обеспечения информационной безопасности зависит от масштаба защищаемой сети, распространенности и стоимости рассматриваемых средств защиты, видов атак, коммуникационного поля.

Алгоритм разработки и внедрения комплексной системы защиты.

Ключевые слова:предприятие энергетики, защита информации, АСУ ТП, КВО. Комплексная система защиты информации (КСЗИ) — система, которая охватывает все факторы, связанные с обеспечением конфиденциальности, целостности и доступности информации [1].

Современные проблемы в области информационной.

защиту аппаратных средств КС и носителей информации от хищения

Основные термины (генерируются автоматически): информационная безопасность, информация, программное средство защиты информации, средство, угроза, средство защиты информации, система.

Защита информации в информационных системах

Защита информации в информационных системах. Автор: Мухамадиева Зарина Баходировна.

Политика безопасности разрабатывается для каждого конкретного предприятия и, значит, является индивидуальной, находящейся в зависимости от.

Методика контроля защищенности автоматизированной системы.

Хищение носителя защищаемой информации.

Хищение носителя с защищаемой информацией.

Защита от несанкционированного доступа. Часть 1. Программное обеспечение средств защиты информации.

Проблемы защиты информации в компьютерной сети

Но существует одна постоянная проблема: помимо развития методов защиты информации, совершенствуются или появляются новые методы хищения этой информации. В силу технического прогресса все больше информации на предприятиях и в государственных.

Обеспечение безопасности на промышленных предприятиях

материальные ресурсы

Непрерывность, подразумевает постоянное обеспечение безопасности предприятия

Характеризуется защитой интересов предприятия с высокой степенью настойчивости, широкое использование имеющихся сил и средств обеспечения.

Источник

2.2.5. Анализ системы обеспечения информационной безопасности и защиты информации

В этом разделе следует отметить имеющиеся решения по политике безопасности в компании, а также программные и аппаратные средства информационной безопасности (ИБ) и защиты информации (ЗИ), если эти методы и средства используются, то каким образом.

При анализе системы и имеющихся в ней методов и средств ИБ и ЗИ необходимо отразить:

а) существующую в компании политику безопасности (нормативно-правовые и организационно-распорядительные документы, регламенты, процедуры, должностные инструкции и т. д.), рекомендуется указать основные положения политики безопасности (регламенты использования сети Internet, электронной почты, доступа к служебной информации, доступа к информации, составляющей коммерческую тайну, установки и использования программного обеспечения);

б) существующие программные и аппаратные средств ИБ и ЗИ, их использование в организации (привести перечень используемых средств, отразив их назначение, параметры и возможности);

в) порядок реализации системы обеспечения ИБ и ЗИ (кто этим занимается, кто отвечает, структура);

г) обеспечение ИБ и ЗИ на различных уровнях: программный, аппаратный, организационный (права доступа, права пользователя системы, парольная защита, доступ к базе, программные средства защиты, встроенные средства защиты, ведение логов и так далее);

д) какие используются средства защиты для Internet-систем от внешних угроз (взлом сайта, нарушение его работы и так далее);

е) какие используются средства защиты от инсайдерских угроз (хищение и порча данных сотрудниками организации, ошибки при пользовании программным и аппаратным обеспечением и так далее).

В заключении необходимо сделать выводы о степени обеспечения ИБ и ЗИ, а также необходимости соответствующих разработок.

2.2.6. Постановка задачи проектирования ис

2.2.6.1. Анализ путей решения имеющихся проблем

При анализе путей решения имеющихся проблем строится «дерево целей» аналитика (проектировщика), которое является позитивным зеркальным отражением негативного дерева проблем.

И к этому дереву в качестве «веток» пристраиваем возможные стратегии решения проблем (достижения целей).

Источник